ocê pode apresentar CybelAngel em poucas palavras?

CybelAngel foi lançado em 2015 com o objetivo de proteger as empresas contra ameaças digitais fora de sua rede: roubo de dados, campanhas de phishing, “Shadow IT”, identificadores comprometidos. Embora a maioria das organizações tenha conseguido proteger seu próprio perímetro, elas ainda são expostas com muita frequência fora de suas quatro paredes. Em um momento de transformação digital e migração para a nuvem, o aumento da produtividade rima com o aumento de sua superfície de ataque digital e leva a uma perda de controle sobre sua pegada digital. A CybelAngel agora tem 180 funcionários na Europa e nos Estados Unidos e protege mais de 150 grandes empresas em todo o mundo.

Quais são as vulnerabilidades recorrentes que você detecta em seus clientes? Que tipos de ataques isso pode causar?

Entre as vulnerabilidades que identificamos diariamente, há grande parte da negligência humana, que leva à exposição de dados. Já vimos casos em que os funcionários montaram um serviço de compartilhamento de documentos com um provedor de serviços que não havia sido revisado pelo departamento de TI, sem dúvida para economizar carga administrativa – a chamada “shadow IT”. Como resultado, o serviço ficou pouco seguro e dezenas de pessoas de fora das empresas conseguiram recuperar os documentos.

Pior ainda, durante o bloqueio, tivemos um caso em que o funcionário removeu deliberadamente a senha para se conectar remotamente ao servidor da empresa, presumivelmente por conveniência. Mas se ele não precisava de uma senha… então ninguém mais precisava! Para todos estes casos, os principais riscos são a espionagem industrial e a revenda de dados em plataformas cibercriminosas, estando os dois riscos intrinsecamente ligados.

“60% das empresas já sofreram uma grande violação de dados causada por um terceiro”. Concretamente, o que isso significa? Você tem exemplos de casos?

Hoje em dia, a informação é muito volátil, é difícil controlá-la: desde o compartilhamento de documentos com um prestador de serviços como parte de uma missão, até o funcionário que sai com anos de trabalho, os segredos de uma empresa podem rapidamente se encontrar fora de seu perímetro de segurança. Assim, é mais fácil para os atacantes atacar um “pequeno” e recuperar todas as informações necessárias para atacar o alvo final.

Recentemente investigamos um funcionário de uma grande empresa francesa, que ficou com 15 anos de dados, e que os deixou de acesso livre, tendo seu servidor pessoal mal protegido. Projetos confidenciais, listas de clientes, dados financeiros e dezenas de acessos a plataformas internas… Deixo você imaginar o estrago que esses arquivos podem causar em mãos erradas.

Outro caso envolve uma empresa de engenharia, que tinha planos muito detalhados de um banco localizado em uma grande avenida parisiense e que estava em processo de reforma. Havia todo o necessário para acessar as salas escondidas do público em geral, em particular a abóbada. Após este caso, nosso cliente revisou completamente o trabalho.

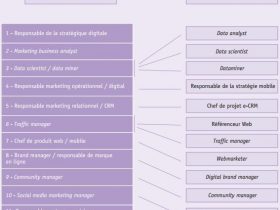

Alguns hackers também tentam “ocupar” o domínio de certas empresas. Qual é o ponto deles? Como eles fazem isso?

Dependendo do tipo de ator, existem diferentes meios e diferentes objetivos. O caso clássico é registrar um nome de domínio que se assemelhe ao da empresa, por exemplo com uma extensão diferente – imagine blogdumoderateur.fr em vez de blogdumoderateur.com – ou um erro de digitação no domínio – blogdurnoderateur.com, blogdumoderateur.com – para para redirecionar o tráfego e enviá-lo para páginas de publicidade ou sites maliciosos.

Há casos mais agressivos, em que os atores podem usurpar totalmente a marca e divulgar informações falsas, o que pode ter consequências graves, como o fechamento de ações da bolsa. Esses dois casos já aconteceram para nossos clientes e felizmente conseguimos impedir rapidamente a ação maliciosa.

Você oferece uma solução de “monitoramento da dark web”. Sobre o que é isso ?

Temos expertise no campo do crime cibernético, que além disso hoje ultrapassa as fronteiras do que é comumente chamado de “dark web”. Nossas ferramentas, que varrem esse perímetro continuamente, são capazes de desafiar nossos analistas em sinais fracos, que eles investigam para alertar nossos clientes. Em muitos casos, são dados hackeados que são trocados nessas plataformas, como documentos confidenciais ou credenciais para acessar plataformas internas. Também pode ser para investigar ameaças de ataques ou chantagens, ou fornecer inteligência sobre grupos maliciosos.

“Um ataque cibernético acontece a cada 39 segundos em todo o mundo.” Se você tivesse que dar 3 dicas importantes para as empresas fortalecerem sua segurança cibernética, quais seriam?

Primeiro, maior vigilância, acompanhada de treinamento regular dos funcionários. A grande maioria dos ataques passa por humanos – o e-mail continua sendo o gateway número 1 há 20 anos.

Segundo, tenha soluções de segurança… e tenha pessoal competente para usá-las! A implantação de um antivírus é bom. A implantação adequada de antivírus é melhor.

Terceiro, já prepare um Plano de Continuidade de Negócios (BCP) que detalha o procedimento a seguir em caso de ataque, de acordo com diferentes cenários. Um dia ou outro você enfrentará essa situação, e nesse dia nada deve ser improvisado. Para além dos aspetos técnicos, é necessário nomeadamente designar gestores, para comunicação (interna e externa), relacionamento com a gestão, saber quais as empresas de segurança a contactar, etc. Gerenciar uma crise é extremamente cansativo, então evite o pânico extra.